Virus komputer merupakan program komputer yang dapat menggandakan atau menyalin dirinya sendiri dan menyebar dengan cara menyisipkan salinan dirinya ke dalam program atau dokumen lain. Virus komputer dapat dianalogikan dengan virus biologis yang menyebar dengan cara menyisipkan dirinya sendiri ke sel makhluk hidup. Virus komputer dapat merusak (misalnya dengan merusak data pada dokumen), membuat pengguna komputer merasa terganggu, maupun tidak menimbulkan efek sama sekali.

Cara Kerjanya

Virus komputer umumnya dapat merusak perangkat lunak komputer dan tidak dapat secara langsung merusak perangkat keras komputer tetapi dapat mengakibatkan kerusakan dengan cara memuat program yang memaksa over process ke perangkat tertentu misalnya VGA, Memory bahkan Procesor (terutama pada sistem operasi , seperti sistem operasi berbasis keluarga Windows (Windows 95, Windows 98/98SE, Windows NT, Windows NT Server, Windows 2000, Windows 2000 Server, Windows 2003, Windows 2003 Server, Windows XP Home Edition, Windows XP Professional, Windows XP Service Pack 1, Windows XP Service Pack 2, Windows Vista Service Pack 1 ) bahkan GNU/Linux. Efek negatif virus komputer terutama adalah memperbanyak dirinya sendiri, yang membuat sumber daya pada komputer (seperti CPU Real Time, penggunaan memori) menjadi berkurang secara signifikan. Hampir 95% Virus adalah virus komputer berbasis sistem operasi Windows. Sisanya, 2% menyerang Linux/GNU dengan versi kernel dibawah 1.4 (dan Unix, sebagai source dari Linux, tentunya), 1% menyerang Mac terutama Mac OS 9, Mac OS X (Tiger, Leopard). 2% lagi menyerang sistim operasi lain seperti FreeBSD, OS/2 IBM, dan Sun Operating System. Virus yang ganas akan merusak hardware dan sejenisnya.

Jenis-jenis Virus Komputer

Virus komputer sendiri adalah sebuah istilah umum untuk menggambarkan segala jenis serangan terhadap komputer. Namun, bila dikategorikan dari cara kerjanya, virus komputer dapat dikelompokkan ke dalam kategori sebagai berikut:

Worm – Menduplikatkan dirinya sendiri pada harddisk. Ini membuat sumber daya komputer (Harddisk) menjadi penuh akan worm itu.

Trojan – Mengambil data pada komputer yang telah terinfeksi dan mengirimkannya pada pembuat trojan itu sendiri.

Hacking – merupakan serangan langsung dari hacker terhadap komputer pengguna yang mengakses laman internet tertentu, dengan atau tanpa program bantuan yang telah disisipkan di komputer pengguna.

Backdoor – Hampir sama dengan trojan. Namun, Backdoor bisanya menyerupai file yang baik-baik saja. Misalnya game.

Spyware – Virus yang memantau komputer yang terinfeksi.

Rogue – merupakan program yang meniru program antivirus dan menampilkan aktivitas layaknya antivirus normal, dan memberikan peringatan-peringatan palsu tentang adanya virus. Tujuannya adalah agar pengguna membeli dan mengaktivasi program antivirus palsu itu dan mendatangkan uang bagi pembuat virus rogue tersebut. Juga rogue dapat membuka celah keamanan dalam komputer guna mendatangkan virus lain.

Rootkit - Virus yang bekerja menyerupai kerja sistem komputer yang biasa saja. Biasanya, antivirus ini sulit dideteksi oleh antivirus.

Polymorphic Virus – Virus yang gemar beubah-ubah agar tidak dapat terdeteksi.

Metamorphic Virus – Virus yang mengubah pengkodeannya sendiri agar lebih sulit dideteksi.

Virus Telepon Seluler – merupakan virus yang khusus berjalan di telepon seluler, dan dapat menimbulkan berbagai macam efek, mulai dari merusak telepon seluler, mencuri data-data di dalam telepon seluler, sampai membuat panggilan-panggilan diam-diam dan menghabiskan pulsa pengguna telepon seluler.

Cara Mengatasi Virus Komputer

Serangan virus dapat dicegah atau ditanggulangi dengan menggunakan perangkat lunak Antivirus. Jenis perangkat lunak ini dapat juga mendeteksi dan menghapus virus komputer. Virus komputer ini dapat dihapus dengan basis data / database/ Signature-based detection, heurestik, atau peringkat dari program itu sendiri / Quantum. Digunakan oleh Norton.

Contoh antivirus yang bisa diandalkan dan menangkal virus adalah Kaspersky, Panda, Symantec, BitDefender, avast!, AVG, Avira AntiVir, Norton, Norman, McAfee, dan lain sebagainya.

Pembuat Virus Pertama

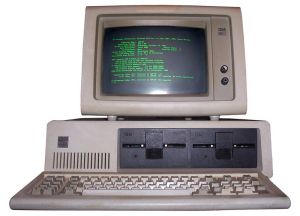

Elk Cloner adalah salah satu virus komputer pertama yang diketahui yang menyebar “di alam bebas”, di luar sistem komputer atau lab tempat dibuatnya. Virus ini dibuat pada tahun 1982 oleh pelajar SMU berusia 15 tahun, Rich Skrenta untuk sistem Apple II.

Elk Cloner menyebar dengan menginfeksi sistem operasi Apple II menggunakan teknik yang kini diketahui sebagai virus “boot sector”.

Richard “Rich” Skrenta (lahir 1967 di Pittsburgh, Pennsylvania) adalah seorang pemogram komputer dan pengusaha Silicon Valley. Pada tahun 1982, sebagai murid SMU di Sekolah Menengah Atas Mt. Lebanon, Skrenta membuat virus Elk Cloner yang menyerang mesin Apple II. Secara luas dipercaya sebagai virus pertama yang pernah dibuat.

Skrenta lulus dari Universitas Northwestern. Antara tahun 1989 dan 1991 ia bekerja di Commodore Business Machines dengan Amiga Unix. Antara 1991 dan 1995 ia bekerja di Unix System Labs dan dari 1996 sampai 1998 dengan IP-level encryption di Sun Microsystems. Ia nantinya meninggalkan Sun dan menjadi salah satu pendiri Open Directory Project.

Elk Cloner dinyatakan sebagai salah satu virus mikro komputer yang menyebar luas keluar dari ruan lingkup tempat pembuatanya.Dibuat pada tahun 1982 oleh seorang murid Sekolah Menengah Atas yang berumur 15 tahun. Ia bernama Rich Skrenta. Virus yang ia buat, saat itu ditujukan untuk sistem komputer Apple II.

Saat itu Skrenta tidak lagi dipercaya oleh teman-tamannya. Hal itu disebabkan oleh kelakuannya yang secara ilegal membagikan game dan software, ia pun sering menggunakan floppy disk untuk mematikan komputer atau untuk menampilkan kata-kata mengejek pada layar. Akhirnya Skrenta pun memikirkan metode untuk melakukannya tanpa floppy disk agar ia tidak dicurigai.

Selama libur musim dingin di Mt. Lebanon High School,Pennsylvania,Amerika, Skrenta menemukan bagaimana cara menampilkan pesan secara otomatis di komputernya. Dan akhirnya dia menemukan apa yang dewasa ini disebut sebagai boot sector virus, dan mulai untuk menyebarkannya di kalangan teman satu sekolahnya serta di sebuah club komputer.

Dari sumber yang didapat virus itu cepat tersebar dan sukses menginfeksi floppy disk orang-orang yang ia kenal, termasuk guru matematikanya. Virusnya banyak merepotkan korban yang terinfeksi. Dapat dibayangkan bagaimana repotnya karena saat itubelum ada satupun antivirus. Virus elk cloner ini hanya dapat dihapus secara manual dengan langkah yang rumit.

Referensi : http://www.hong.web.id/news/apa-itu-virus-komputer

Readmore »»